Las personas tienden a perder sus tarjetas de acceso o las dejan desatendidas, lo que complica el proceso de pasar por el torniquete o las puertas en edificios con seguridad. Es posible que la tarjeta de acceso la hayan dejado en casa o en la oficina. Por lo tanto, para pasar el sistema de control de acceso (ACS por sus siglas en inglés), tienen que llamar al personal de seguridad y probablemente pasar bastante tiempo frente a una puerta cerrada.

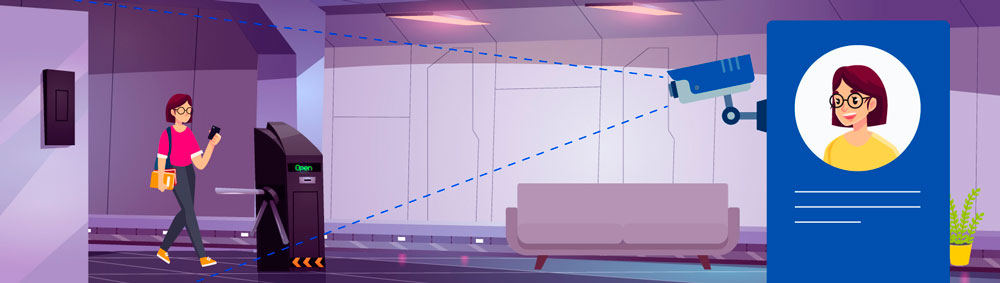

La solución que ofrecemos es utilizar nuestro módulo de reconocimiento facial para identificar a las personas que se acercan a la puerta. De esta manera, se elimina la necesidad de que el personal autorizado tenga que llevar consigo constantemente la tarjeta de acceso y también el dolor de cabeza de dejarla olvidada en alguna parte.

Cómo funciona nuestro sistema de reconocimiento facial?

-

Paso 1: La cámara IP se instala justo al lado de la puerta.

-

Paso 2: La cámara envía una secuencia de video al servidor donde se reconoce a los visitantes que se acercan a la puerta.

-

Paso 3: En el momento del reconocimiento, Flussonic Watcher envía una solicitud al módulo de integración de ACS, que solicita acceso desde el servidor de ACS.

-

Paso 4: El servidor ACS toma una decisión y envía un comando al controlador para desbloquear la puerta.

Así, las personas autorizadas para ingresar, y solo esas personas, pueden pasar automáticamente por la puerta o torniquete sin tener que portar una tarjeta personal.

Nuestra solución incluye:

- Servidor Watcher

- Tarjeta de video para análiticas de video

- Cámara IP dirigida al nivel de los ojos o con una desviación de no más de 15 grados en el horizonte con resolución HD / FullHD. Tamaño de la cara: al menos el 10% de la altura del marco

- Servidor ACS

- Controlador ACS para manejar el actuador

- Lector ACS para acceso con tarjeta, en caso de que no se reconozca el rostro

- Dispositivo de accionamiento: Cerradura o torniquete

- Botón para salir (si se usa una cerradura electromagnética) o un segundo lector (si se usa un torniquete)

- Script de integración

Áreas de aplicación

La solución optimiza aún más los puntos de control de seguridad de las empresas, aumentando el rendimiento de los puntos de acceso y simplificando el trabajo del personal de seguridad. Otra ventaja obvia es la capacidad del ACS para ver la lista de eventos de reconocimiento con capturas de pantalla de rostros, fecha y hora de reconocimiento. Es posible abrir una lista de visitantes con fotos, nombres e identificaciones personales en cualquier momento. Ya no tienes que preocuparte por perder tu tarjeta de acceso. Todo lo que necesitas llevar contigo es tu cara.